Tässä kirjoituksessa kerromme millaisia kasvaneita tietoturvariskejä koronan aiheuttama etätyön kansallinen liikekannallepano aiheuttaa yrityksille.

Vastaamon tietomurrot (2018 ja 2019) tapahtuivat siis jo hyvän aikaa ennen etätöihin siirtymistä. Riskit tietomurtoihin ovat tuosta ajankohdasta edelleen kasvaneet.

Lyhyesti: Tietoturva on jokaisen työntekijän ja ennenkaikkea yrityksen johdon asia.

Yksi yleisimpiä ja eniten taloudellisia vahinkoja aiheuttava verkkorikos tapahtuu nykyään niin, että yrityksen tietoihin kiinni päässyt rikollinen lähettää satoja tekaistuja laskuja yrityksen nimissä, hyödyntäen esimerkiksi talousjohtajan sähköpostiosoitetta laskujen lähetysosoitteena.

Artikkelin lopussa on kuuden kohdan ”must do now” -listaus helposti itse tehtävistä asioista, jotka jokaisen, niin ison kuin pienenkin organisaation tulisi saattaa heti kuntoon.

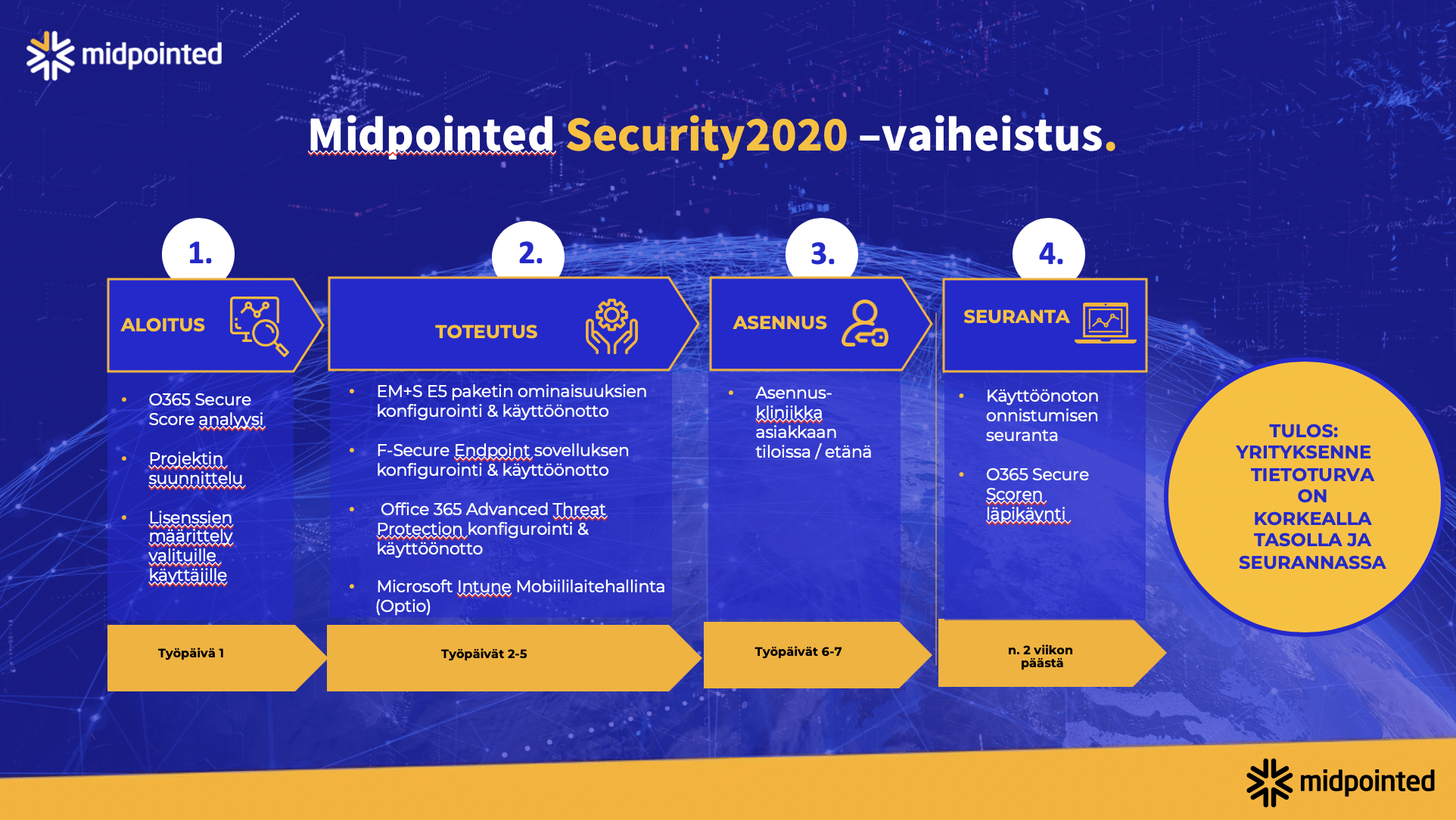

Kerromme myös Security2020 -ratkaisustamme, jonka avulla pk-yritykset saavat suuryritysten käyttämät modernit tietoturvaratkaisut ja viranomaisten suositteleman tietoturvatason käyttöönsä.

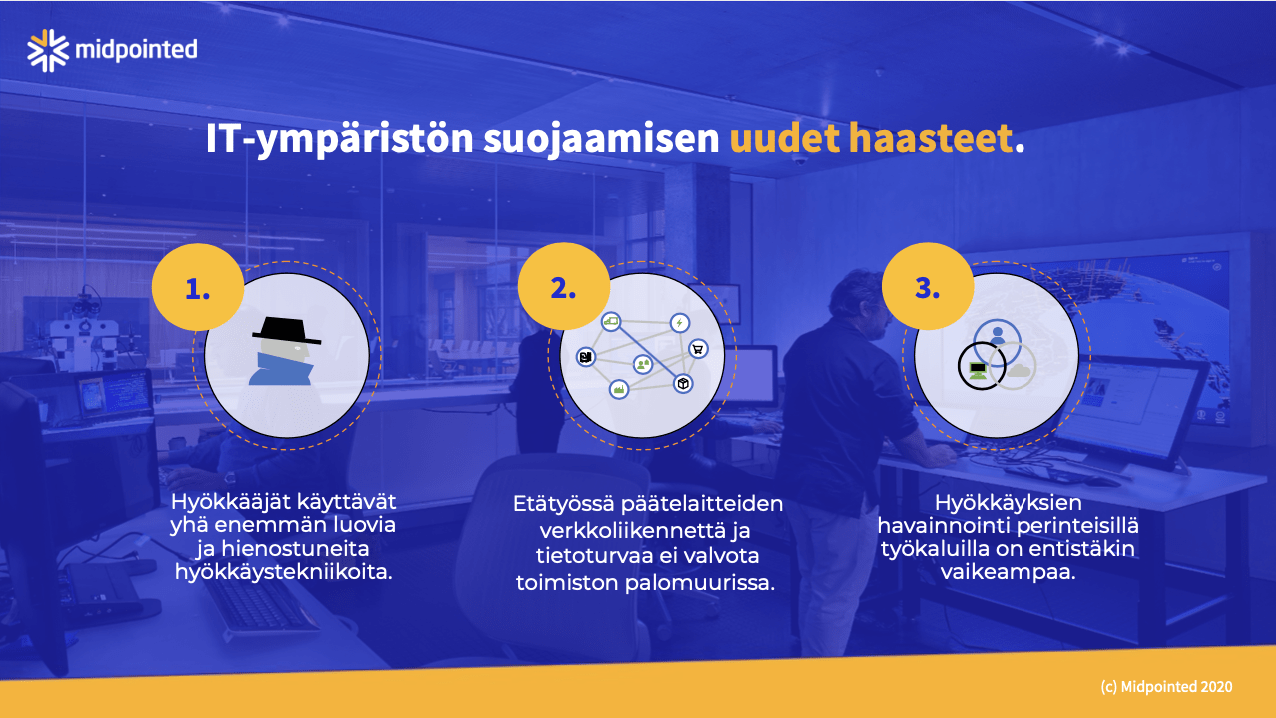

Kasvaneet uhkakuvat voidaan jakaa kolmeen alueeseen

- Hyökkääjät käyttävät yhä enemmän luovia ja hienostuneita hyökkäystekniikoita

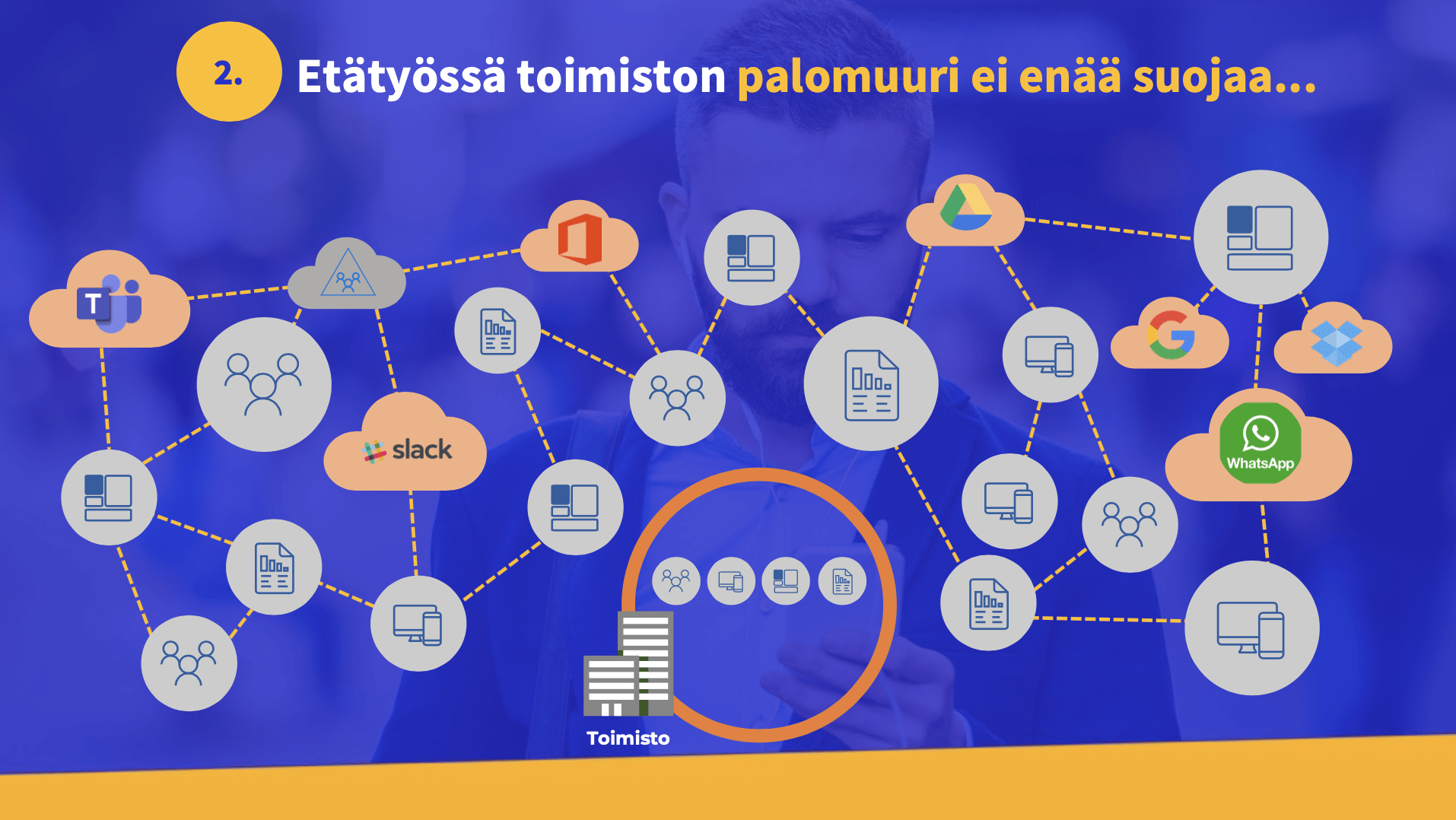

- Modernit työvälineet ja pilvisovellukset tarjoavat laajan pinta-alan tietoturvahyökkäyksille

- Hyökkäyksien havainnointi perinteisillä työkaluilla on hidasta ja kallista

Kuva 1. IT-ympäristön suojaamisen uudet haasteet

Vielä muutamia vuosia sitten oli käytäntö, että yrityksillä oli oma fyysiset palvelimet omissa tiloissaan tai vuokrattuina palveluntarjoajien konesaleissa. Järjestelmät olivat palomuurein suojattuja ja työasemilta yhteydet järjestelmiin saatiin toimiston sisäverkosta tai erillisillä VPN-yhteyksillä.

Nykyään on hyvin yleistä, että osa tai kaikki palvelut, jotka aiemmin sijaitsivat suojatussa verkossa, tuotetaan nyt pilvipalveluina.

Pilven hyödyt ovat kiistattomat

Pilveen siirtymisen liiketoimintahyödyt ovat kiistattomat ja pilvi on uusi normaali. Pilvessä palveluita, sovelluksia ja tietoja voidaan käyttää mistä vaan ja milloin vaan, usealla eri laitteella sekä käyttäjätunnuksella. Microsoft 365-pilvipalveluiden käyttö onkin Suomessa hyvin yleistä niin yksityisellä kuin julkisellakin sektorilla.

Mutta ei mitään niin hyvää, että ei jotain huonoakin!

Tietojen siirtyminen paikallisista palvelimista pilvipalveluihin on aktivoitunut myös verkkorikolliset. Tietomurtojen ja tietojenkalasteluviestien määrä onkin kasvanut vuosittain ja liiketoiminnoille niistä aiheutuvat haitat lasketaan tänä päivänä miljardeissa euroissa.

Suurin osa tietomurroista olisi ehkäistävissä moderneilla tietoturvaratkaisuilla

Yksinkertaistettuna modernit tietoturvatoimenpiteet voidaan jakaa neljään osa-alueeseen. Kun kaikki osa-alueet on otettu erilaisten projektien myötä organisaatiossa käyttöön, päästään lähelle Microsoftin vuonna 2019 julkaisemaa Zero Trust -konseptia, jonka slogan on “Never trust, always verify.”

Paketti on melko laaja, mutta osia tästä voidaan ottaa käyttöön organisaatioissa pienelläkin vaivalla ja häiritsemättä loppukäyttäjiä.

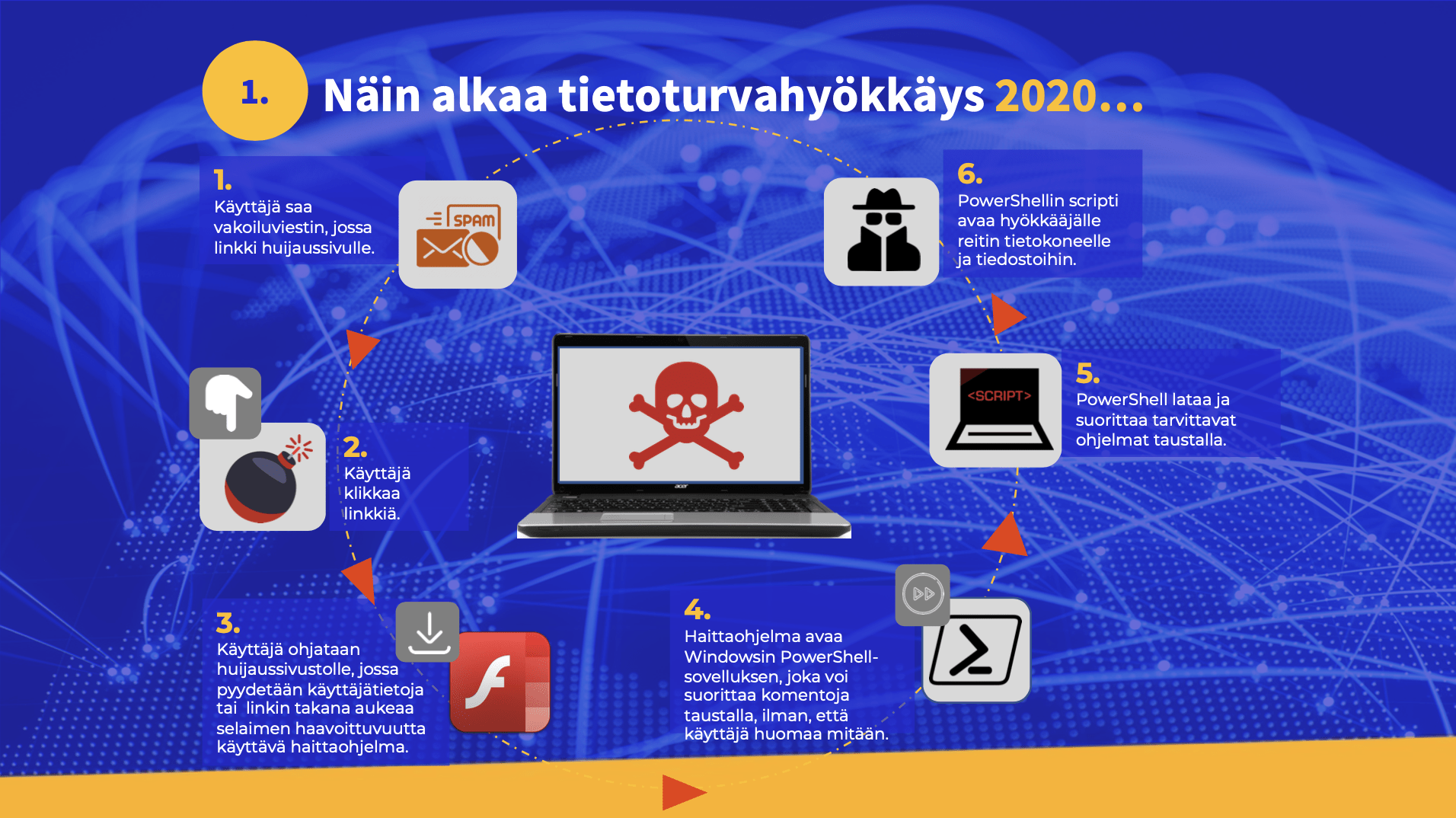

Hyökkääjät käyttävät yhä luovempia ja hienostuneempia hyökkäystekniikoita

Kuva 2. IT-ympäristön suojaamisen uudet haasteet.

Tietojenkalastelulla tarkoitetaan, että verkkorikolliset yrittävät saada loppukäyttäjän käyttäjätunnuksen ja salasanan haltuun ja näin pääsevät käsiksi käyttäjän sähköpostilaatikkoon tai suoraan organisaation tietoihin.

Jos huonosti käy, niin verkkorikolliset voivat haltuunotetulla tunnuksella saada käyttöönsä myös VPN-yhteydet ja näin ulkopuolinen käyttäjä on jo yrityksen sisäverkossa, jossa onkin jo paljon enemmän arkaluontoista tietoja, joita ei pilvipalveluihin ole haluttu tallentaa.

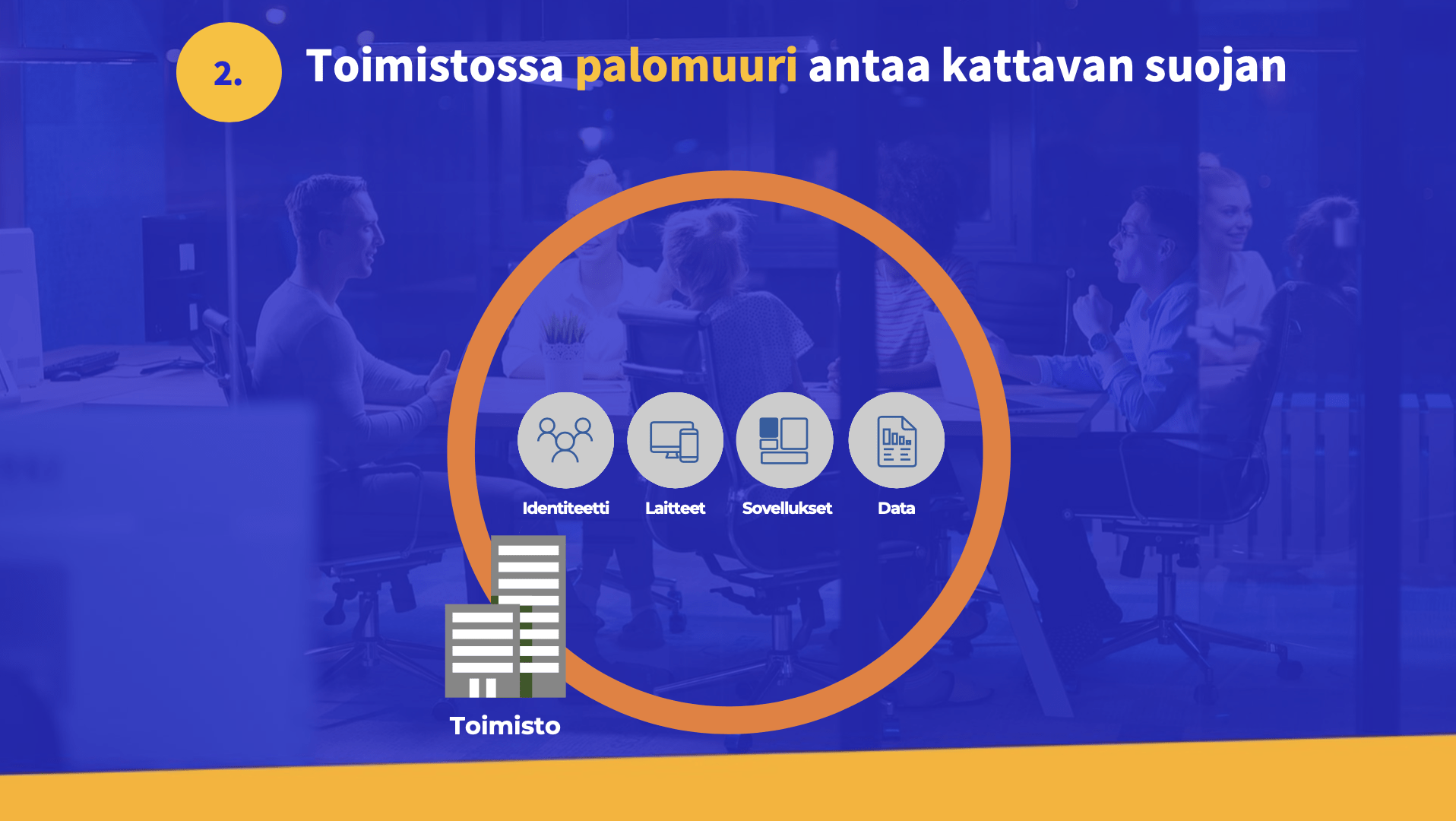

Toimistossa palomuurin antaa kattavan suojan, mutta toimiston ulkopuolella vaara vaanii

Kuva 3. Toimistolla käytössä olevat uuden sukupolven palomuurit suojaavat, valvovat ja analysoivat työasemilla tapahtuvaa verkkoliikennettä.

Kuva 4. Toimiston ulkopuolella; etätöissä ja kotona palomuurit eivät anna suojaa verkkorikollisilta.

Etätyön lisääntyessä ja palveluiden siirtyessä erilaisiin pilvipalveluihin ovat monet yritykset päättäneet luopua perinteisistä VPN-yhteyksistä, jolloin järjestelmiin pääsee kirjautumaan millä tahansa laitteella ja mistäpäin maailmaa tahansa.

Tämä avaa uusia mahdollisuuksia verkkorikollisille

Toisaalta esimerkiksi Microsoft 365-palveluihin voidaan määrittää, että järjestelmiin kirjaudutaan ainoastaan toimiston verkosta. Tämä tarkoittaa, että ensin otetaan VPN-yhteys toimistoon, jolloin kirjautuminen on sallittua, mutta tämä tappaa luovuuden, ärsyttää loppukäyttäjiä ja mobiililaitteilla käyttö on monimutkaista.

Huomattavasti fiksumpi keino suojata Microsoft 365-palveluita on ottaa käyttöön moderni laitehallinta (Intune) ja ehdolliset käyttöoikeudet (Condtional Access).

Kun työasemat ja mobiililaitteet ovat hallinnassa, saadaan laitteisiin asennettua tarvittavat tietoturvapäivitykset. Näin M365-palveluihin voidaan tehdä säännöt, jolloin ainoastaan organisaatiolle rekisteröidyt, turvalliset ja suojatut laitteet voivat kirjautua sisään järjestelmiin.

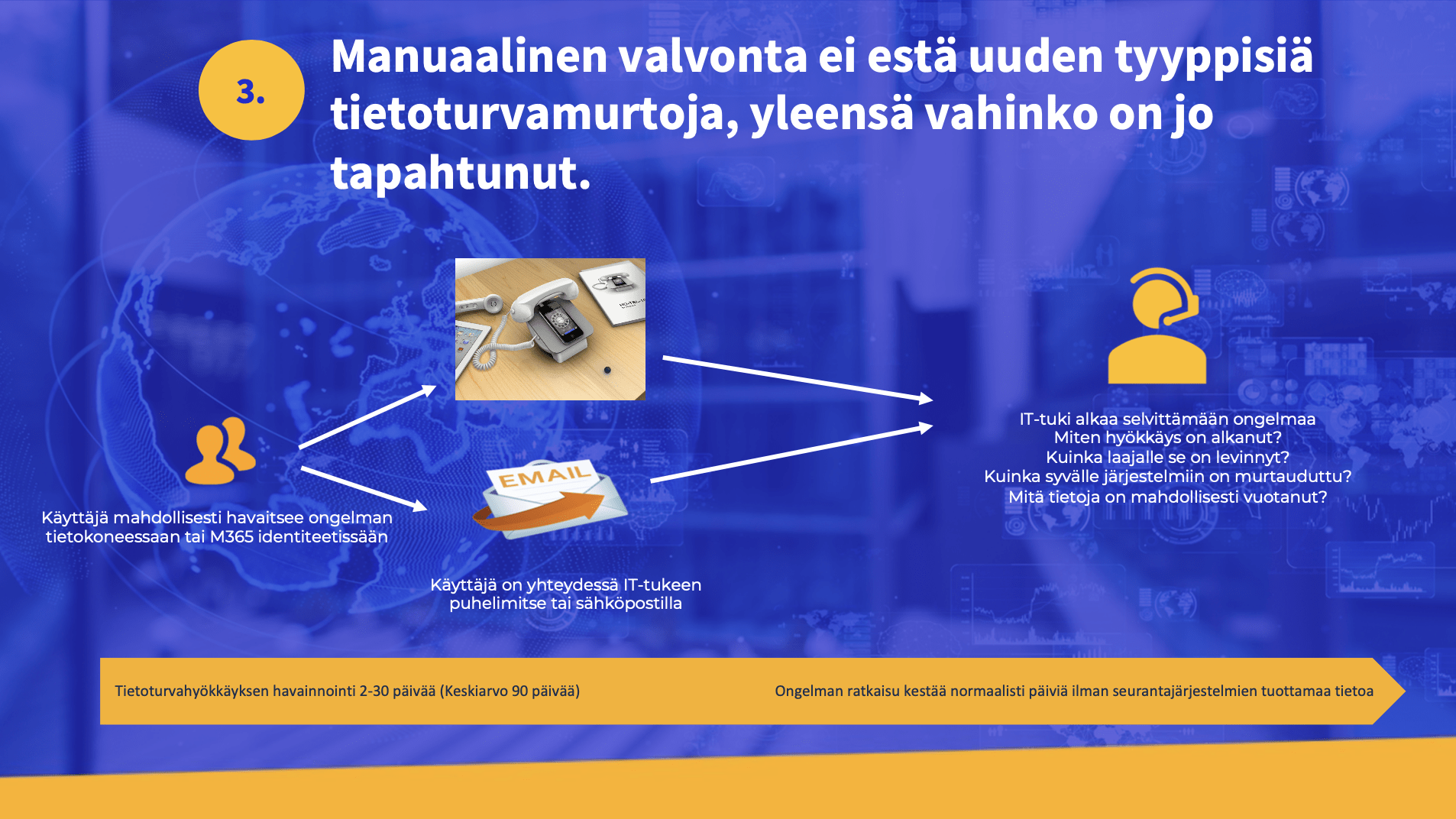

Manuaalinen valvonta on ei estä tietomurtoja, koska se on aina askeleen jäljessä

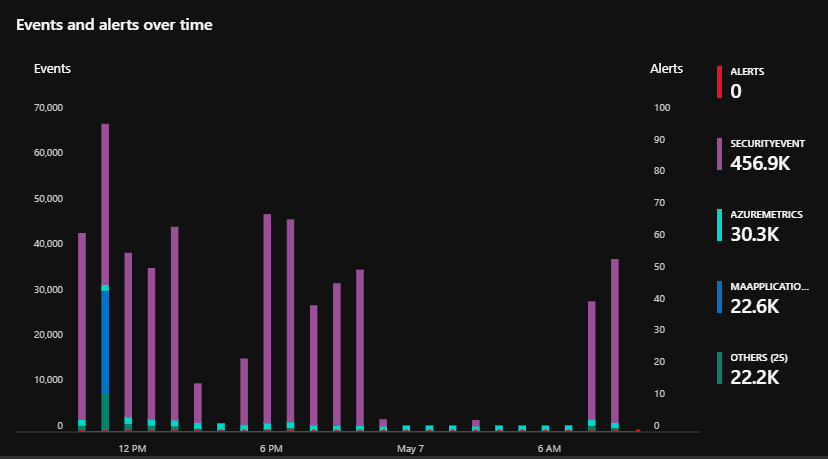

Kuva 5. Ilman valvontaa ja oikeita työkaluja tietoturvahyökkäyksen havaitsemisen voi kestää viikkoja, jopa kuukausia.

Ilman valvontaa ja oikeita työkaluja tietoturvahyökkäysten havainnointi on vaikeaa, koska järjestelmät eivät automaattisesti generoi hälytyksiä. Näin ollen tietomurto on voinut tapahtua esimerkiksi jo 3 kuukautta ennen kuin se havaitaan. Näin hyökkääjällä on ollut jo pitkään pääsy sähköpostiin ja tiedostoihin.

Yleisimmin tietomurto havaitaankin vasta siinä vaiheessa, kun tietojenkalasteluviesti lähtee eteenpäin, esimerkiksi käyttäjän kaikille osoitekirjan yhteystiedoille. Tässä tapauksessa olla jo pahasti myöhässä ja yritykselle aiheutuu vähintäänkin mainehaittaa, taloudellisista menetyksistä nyt puhumattakaan. Esimerkkinä niistä on aiemmin kirjoituksessa kuvattu case: yrityksen nimissä lähetetyt tekaistut laskut.

Midpointed Security2020 -ratkaisu:

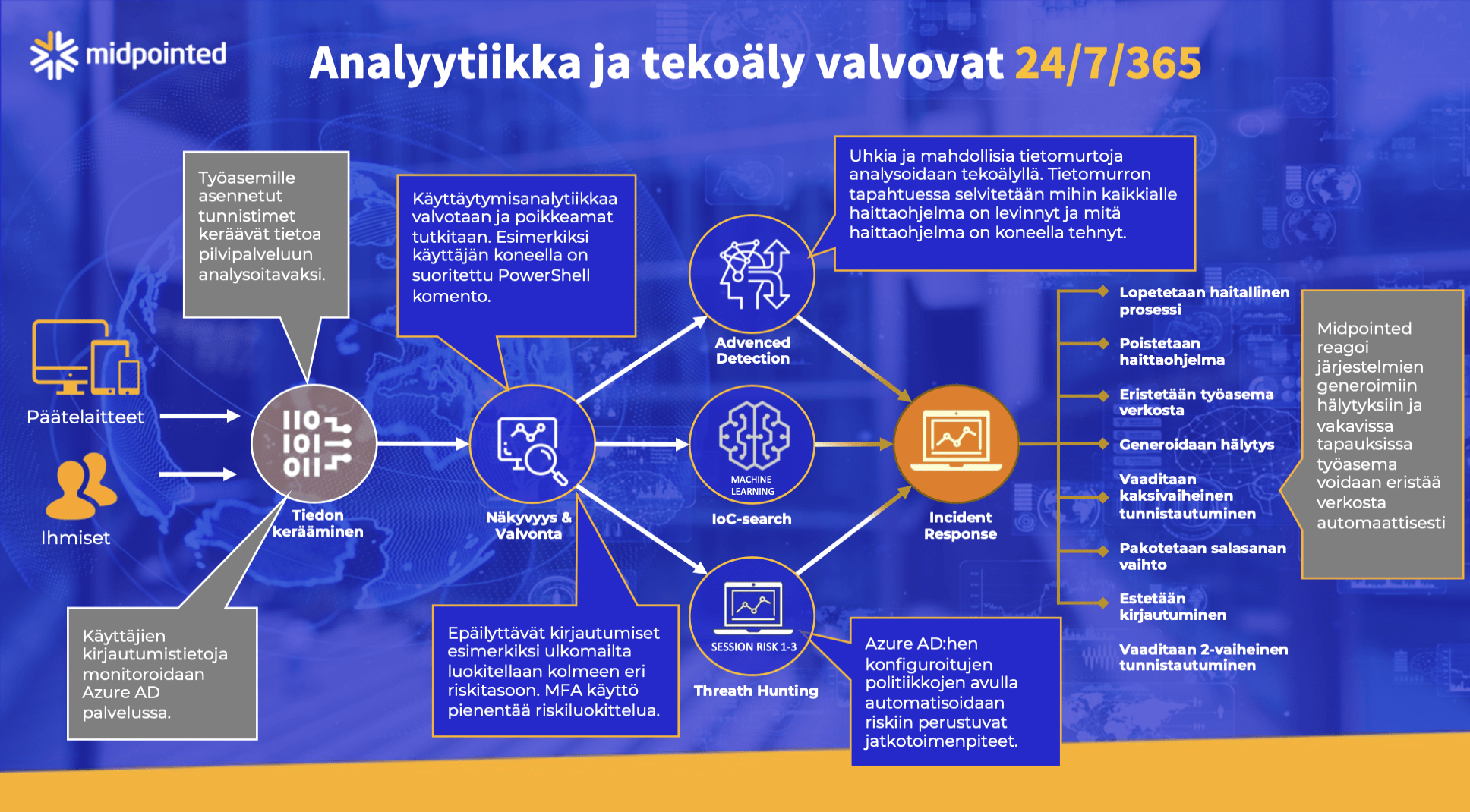

Moderni tietoturva perustuu analytiikan ja tekoälyn hyödyntämiseen

Kuva 6. Modernissa tietoturvassa käyttäjien identiteettejä ja laitteita monitoroidaan 24/7 ja hyödynnetään tekoälyä (Security2020-ratkaisu).

Ylläoleva kuva saattaa näyttää monimutkaiselta, mutta perusajatus modernissa tietoturvassa on se, että käyttäjien identiteettejä ja laitteita monitoroidaan 24/7 ja käyttäytymisanalytiikka koostaa tietoa erilaisille valvontatyökaluille.

Tällaisia analysoitavia tapahtumia kertyy esimerkiksi 50 hengen asiantuntijaorganisaatiossa helpostikin kymmeniätuhansia päivässä. Niitä ei pysty enää mikään määrä ihmisiä tai tehokkainkaan IT-tuki analysoimaan.

Tässä vaiheessa kuvaan tulee mukaan paljon puhuttu tekoäly ja koneoppiminen

Security2020 -ratkaisussa esimerkiksi jokainen Microsoft 365 kirjautuminen lokitetaan ja analysoidaan tekoälyn avulla. Enterprise Mobility + Suite E5 lisenssin mukana tulee Azure Identity Protection -palvelu, jonka avulla voidaan automatisoida tiettyjä identiteetinhallintaan liittyviä toimenpiteitä.

Esimerkiksi jos sama käyttäjätunnus kirjautuu M365 -palveluun Suomessa ja tunnin päästä Kiinassa, Azuren analytiikkapalvelut havaitsevat tämän ja kirjautunut käyttäjä luokitellaan joko Medium tai High risk -käyttäjäksi.

Automatisoiduilla hälytyksillä voidaan käyttäjä vaatia vaihtamaan salasana ja konfiguroimaan kaksivaiheisen tunnistautuminen uudelleen. Jokaisesta hälytyksestä lähetetään myös automaattinen sähköposti Midpointed palvelukeskukseen, jolloin reagoimme tilanteeseen heti.

Security2020 -ratkaisun avulla asiakkaamme saavat suuryritysten käyttämät modernit tietoturvaratkaisut ja viranomaisten suositteleman tietoturvatason käyttöönsä jopa 2 viikossa ja ilman suuria investointeja.

Kuva 7. Security2020 -ratkaisun suunnittelussa on otettu erityisesti huomioon sen soveltuvuus PK-yritysten tarpeisiin, nopeaan käyttöönottoon ja edullisiin kustannuksiin.

”Must do now” -listaus. Eli mitä jokaisen organisaation tulisi pikimmiten tehdä:

- Nyt viimeistään Microsoft 365 palveluihin kaksivaiheinen tunnistautuminen käyttöön

- Pääkäyttäjäoikeudet pois työasemilta ja laitetta käytetään vain työntekoon

- Etätyöpolitiikat kuntoon; millä laitteilla saa tehdä etätöitä?

- Nyt jos toimistolla on hiljaisempaa, on hyvä päivittää toimiston verkkolaitteille uudet ohjelmisto- ja tietoturvapäivitykset

- Ohjeistakaa työntekijöitänne päivittämään myös kotireitittimet ja vaihtamaan niistä pois oletussalasanat

Jos haluat kuulla lisää Security 2020 -ratkaisustamme, soita meille 010 231 4500 tai lähetä viesti myynti@midpointed.fi